Publieke en private SSH sleutels aanmaken

Een manier om een beveiligde SSH met een andere computer te maken, is gebruik te maken van een publiek/privaat sleutelpaar. Aangezien je dan geen wachtwoord gebruikt, wordt het afluisteren van het wachtwoord onmogelijk. Het gebruik van een publiek/privaat sleutelpaar verhindert brute force aanvallen, waarbij grote aantallen wachtwoorden op uw SSH computer worden uitgeprobeerd waardoor uiteindelijk het correcte wachtwoord wordt gevonden.

Een publiek/privaat sleutelpaar aanmaken

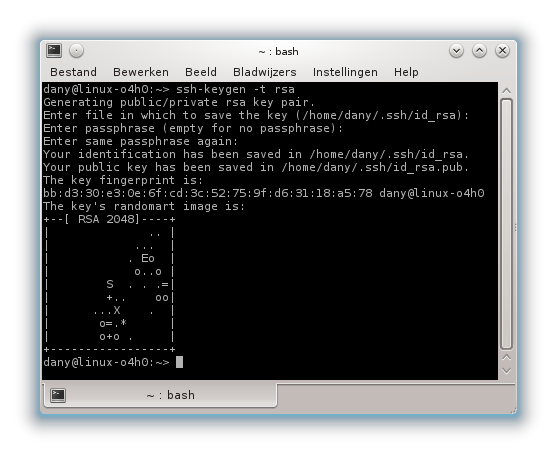

- Start een terminal. En voer de volgende opdracht uit:

Als je liever de DSA (Digital Signing Algorithm) technologie gebruikt, voer je de volgende alternatieve opdracht uit:ssh-keygen -t rsa

Er zijn nogal wat discussies over de veiligheid van DSA en RSA. Aangezien ik geen expert ben in beveiligingsalgoritmen, wil ik je geen van beide methoden aanbevelen als de veiligste. Mocht je zelf willen bepalen welke methode de veiligste is, zorg dan dat je veel tijd kunt stoppen in het doorwoekeren van deze zeer technische materie. Iedereen is het echter eens dat beide methoden veilig zijn.ssh-keygen -t dsa - Bij het aanmaken van een sleutelpaar wordt gevraagd waar het sleutelpaar moet opgeslagen worden. Standaard wordt het sleutelpaar in de map .ssh van uw persoonlijke map opgeslagen. Druk op de Return toets om de standaard ingestelde map te gebruiken.

- Daarna kun je een wachtzin opgeven.

Deze wachtzin wordt niet gebruikt om een verbinding met de andere computer op te bouwen.

Deze wachtzin is enkel nodig om de private sleutel te activeren.

Als uw private sleutel gestolen wordt, kan deze enkel met de opgegeven wachtzin geactiveerd worden.

M.a.w. de private sleutel is onbruikbaar als je de wachtzin niet kent.

Het gebruik van een wachtzin is niet verplicht.

Als je geen wachtzin wilt gebruiken, druk je op de Return toets.

- Uw publieke en private sleutels worden nu aangemaakt.

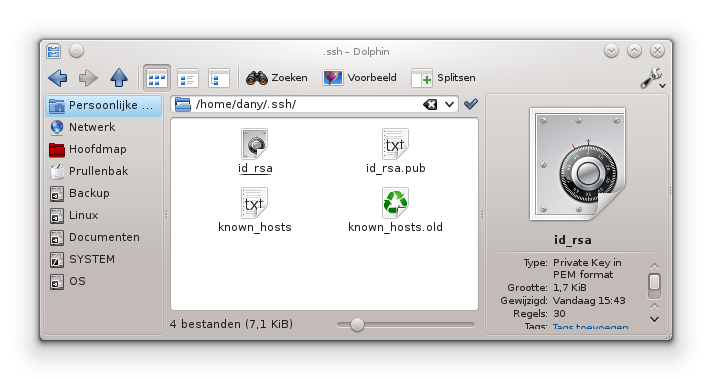

Open uw bestandbeheerder en blader naar de verborgen .ssh map in uw persoonlijke map.

Deze map bevat de twee bestanden: id_rsa en id_rsa.pub.

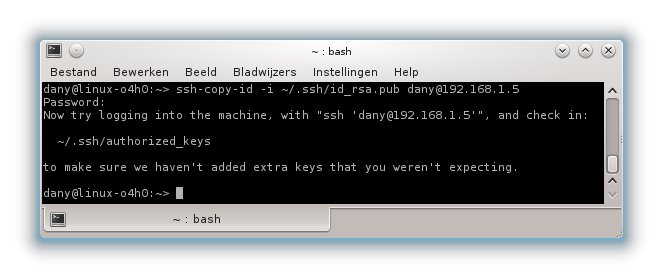

- Kopieer de publieke id_rsa.pub met de volgende opdracht naar de andere computer:

Daarbij vervang je login door een bestaande gebruikersnaam op de andere computer en computer door de computernaam of het IP-adres van de andere computer.ssh-copy-id -i ~/.ssh/id_rsa.pub login@computer

- Test de SSH verbinding met de opdracht:

Bij het gebruik van de private sleutel moet je de wachtzin om de private sleutel te activeren opgeven. Na het ingeven van de correcte wachtzin, wordt je verbonden met de andere computer.ssh login@computer

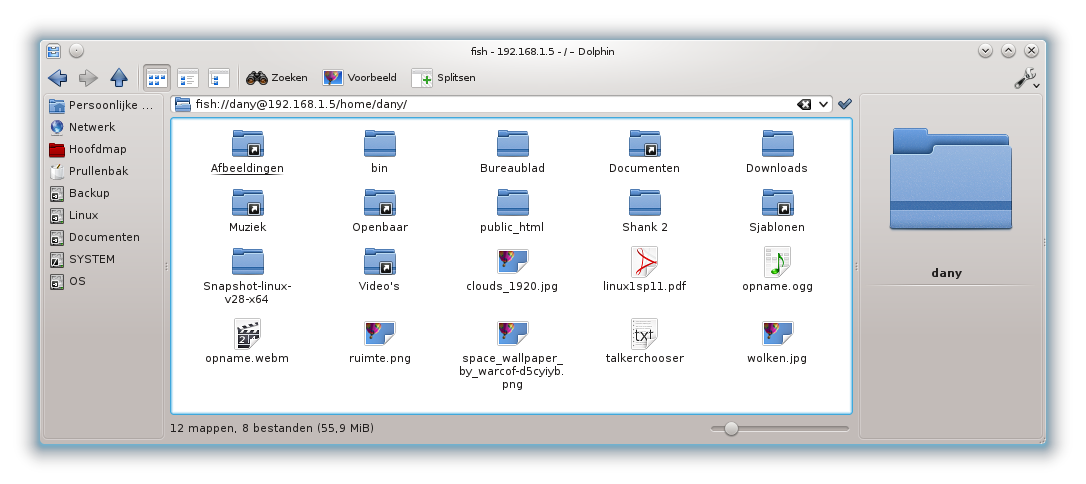

- Als alles goed ging, werk je nu op de andere computer.

Sluit de SSH verbinding met de andere computer met de opdracht:

exit

Vanzelfsprekend werkt dit ook in uw grafische omgeving.

PS

Mocht iemand op het idee komen om de op de afbeeldingen af te lezen informatie te misbruiken, dan moet ik jullie teleurstellen. De schermafdrukken komen van een testcomputer die telkens opnieuw herzet wordt.