Netwerk monitors

Vandaag bekijken we twee hulpmiddelen om in een terminal het netwerk en netwerk verbindingen in het oog te houden.

pktstat

pktstat toont real-time een lijst van actieve verbindingen op een netwerk interface en de door deze verbinding gebruikte bandbreedte. Daarbij worden HTTP en FTP protocollen gedeeltelijk ontleed, waardoor je de behandelde bestandsnaam ziet. Ook de namen van X11 toepassingen worden weergegeven.

Het pktstat pakket kun je in openSUSE 12.2 installeren via de site http://software.opensuse.org waar het als Unstable package in de server:monitoring softwarebron via een 1 Click Install koppeling te installeren is.

De actieve verbindingen weergeven van de eth0 interface van een computer waarop gesurft wordt naar de site linux.pindanet.be en een opdracht via een ssh verbinding wordt uitgevoerd, doe je met de opdracht:dany@linux-5350:~> sudo pktstat -i eth0

interface: eth0

bps

bps % desc

arp

283.9 0% llc 802.1d -> 802.1d

4.3k 2% tcp 192.168.1.2:55792 <-> 192.168.1.3:ssh

tcp 192.168.1.3:33802 <-> 2.17.15.144:http

└ 304 GET /widgets.js

234.2 0% tcp 192.168.1.3:33803 <-> 2.17.15.144:http

tcp 192.168.1.3:33814 <-> 2.17.15.144:http

└ 200 GET /t.gif?_=1351255458793&count=none&id=twitter-widget-0&lang=nl&original_referer=http%3A%2F%2Flinux.pindanet.be%2Findex.html

312.3 0% tcp 192.168.1.3:33815 <-> 2.17.15.144:http

tcp 192.168.1.3:35085 <-> www-01-04-lhr2:http

└ 200 GET /plugins/like.php?href=http%3A%2F%2Flinux.pindanet.be&send=false&layout=button_count&width=90&show_faces=false&action=like

312.3 0% tcp 192.168.1.3:35086 <-> www-01-04-lhr2:http

tcp 192.168.1.3:36588 <-> lhr14s22-in-f3:https

312.3 0% tcp 192.168.1.3:36665 <-> 193:http

234.2 0% tcp 192.168.1.3:36666 <-> 193:http

tcp 192.168.1.3:39584 <-> lhr14s22-in-f1:https

tcp 192.168.1.3:41193 <-> lhr08s01-in-f15:https

441.2 0% tcp 192.168.1.3:44818 <-> community:http

- 400

441.2 0% tcp 192.168.1.3:44819 <-> community:http

- 400

tcp 192.168.1.3:44820 <-> community:http

└ 304 GET /small/

tcp 192.168.1.3:49353 <-> r-199-59-150-43:http

└ 200 GET /jot?l=%7B%22_category_%22%3A%22tfw_widgets%22%2C%22event_name%22%3A%22tweetbutton%3Aimpression%22%2C%22dnt%22%3Afalse%2C%

234.2 0% tcp 192.168.1.3:49354 <-> r-199-59-150-43:http

tcp 192.168.1.3:53816 <-> lhr08s02-in-f7:http

└ 200 GET /__utm.gif?utmwv=5.3.7&utms=2&utmn=379022748&utmhn=linux.pindanet.be&utmcs=UTF-8&utmsr=1366x768&utmvp=1217x642&utmsc=24-bi

234.2 0% tcp 192.168.1.3:53817 <-> lhr08s02-in-f7:http

234.2 0% tcp 192.168.1.3:53818 <-> lhr08s02-in-f7:http

tcp 192.168.1.3:56534 <-> webcluster07:http

- 200 GET /index/analytics/analytics.php?×tamp=1351255458404

234.2 0% tcp 192.168.1.3:56535 <-> webcluster07:http

- 304 GET /index.html?http://linux.pindanet.be/hoofd.html

234.2 0% tcp 192.168.1.3:56536 <-> webcluster07:http

- 200 GET /index/analytics/analytics.php?×tamp=1351255458630

Verlaat de monitor door op de q-toets te drukken.

IPTState

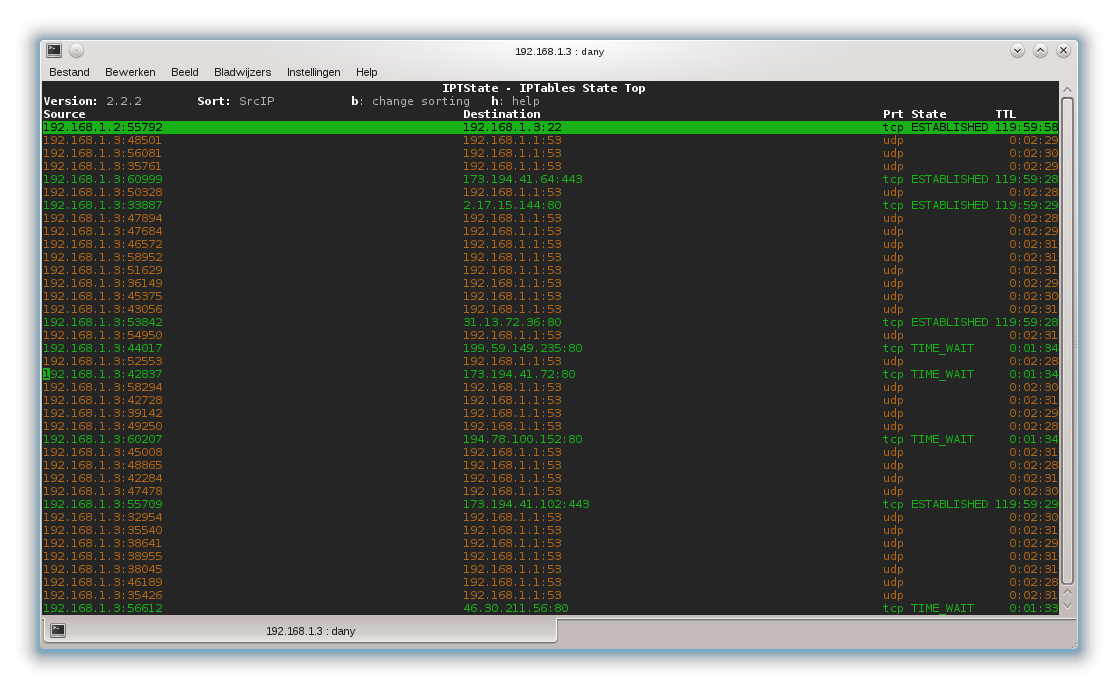

IPTState gebruikt eenzelfde type weergave als de top-opdracht om een tabel met netfilterverbindingen weer te geven. Je kunt dus interactief het verkeer door de netfilter/iptables firewall bekijken. waarbij je de informatie op verschillende manieren kunt sorteren en filteren. Vanaf versie 2.2.0 kun je states uit de tabel verwijderen!.

IPTState is enkel afhankelijk van de bibliotheken curses (meestal ncurses) en libnetfilter_conntrack versie 0.0.50 of recenter. In openSUSE 12.2 installeer je IPTState met behulp van de broncode of via de site http://software.opensuse.org. Als je via de openSUSE site werkt, moet je bij het zoeken via het pictogram met de moersleutel de optie Pakketten voor ontwikkeling talen en debuggen tonen activeren en de in de keuzelijst Distributie tonen: de keuze All Distributions activeren. Daarna vind je de sectie openSUSE Factory (doorontwikkeling naar openSUSE 12.3) bij de unstable packages in de softwarebron security het iptstate versie 2.2.2 pakket. Het installeren van dit pakket werkte bij mij zonder problemen.

Met de opdracht sudo /usr/sbin/iptstate start je de monitor.

De uitvoer kan per kolom zowel oplopend als aflopend gesorteerd worden. De opdracht kan ook gestart worden om in plaats van realtime, éénmaal gegevens te verzamelen en direct af te breken (handig in scripts). Daarnaast kan je de herhalingsfrequentie aanpassen, namen in plaats van IP nummers laten weergeven, de uitvoer formatteren, filteren en kleuren instellen.

Breek de monitor af met een druk op de q-toets.